O Protocolo RADIUS (Remote Authentication Dial-In User Service) é hoje um dos pilares da segurança de rede corporativa, especialmente em um cenário onde a superfície de ataque se expande exponencialmente com o avanço do trabalho híbrido, da proliferação de dispositivos IoT e da migração para a nuvem. A segurança moderna já não pode depender de perímetros fixos. É essencial saber quem está acessando a rede, de onde e com quais permissões, princípios centrais do modelo Zero Trust.

Há mais de três décadas, o RADIUS tem sido o padrão que resolve esse desafio, atuando como a ponte entre as credenciais do usuário (ou dispositivo) e as políticas de segurança da organização. Sem um Servidor RADIUS robusto, a gestão de acesso torna-se fragmentada, inconsistente e vulnerável.

Neste guia completo, nós da Tracenet Solutions explicaremos como o Protocolo RADIUS se consolidou como o núcleo do Network Access Control (NAC). Além disso, vamos apresentar as melhores práticas para implementá-lo com segurança – desde a centralização AAA até as integrações com EAP-TLS e MFA.

O que é o Protocolo RADIUS? O pilar do Controle de Acesso de Rede (NAC)

Esse protocolo é responsável por controlar o acesso à rede em praticamente todo ambiente que exige segurança e rastreabilidade: corporações, hospitais, hotéis e instituições educacionais. Desde sua concepção, no início dos anos 1990, o RADIUS evoluiu de uma solução para conexões discadas (dial-up) para se tornar o padrão global (RFCs 2865 e 2866) para Autenticação, Autorização e Contabilidade de usuários (AAA).

Hoje, ele é o alicerce fundamental para arquiteturas de segurança modernas, atuando em conjunto com o padrão IEEE 802.1X e o EAP (Extensible Authentication Protocol).

Fundamentos do Protocolo RADIUS: a tríade AAA e a centralização de políticas

O RADIUS foi desenvolvido com o objetivo de centralizar a gestão de acesso, substituindo a autenticação local (e redundante) em cada dispositivo de rede por uma política unificada em um Servidor RADIUS centralizado. Esse modelo não apenas garante consistência, mas também oferece a escalabilidade exigida por redes em crescimento.

O poder do RADIUS reside na implementação do modelo AAA (Authentication, Authorization, Accounting), essencial para qualquer estratégia de Network Access Control (NAC) e Zero Trust.

O que é o Modelo AAA e como funciona dentro desse protocolo?

Trata-se da estrutura de segurança que gerencia o ciclo de vida do acesso à rede em três etapas distintas:

1. Autenticação (Authentication)

- Definição: a confirmação da identidade do usuário ou dispositivo (IoT, máquina) através de credenciais.

- Mecanismo RADIUS: o Servidor RADIUS atua como proxy, integrando-se a fontes de identidade externas, como Active Directory (AD), LDAP, certificados digitais, tokens MFA ou bancos de dados internos.

- Benefício: evita a duplicação de contas e consolida a autenticação em um único ponto de política.

2. Autorização (Authorization)

- Definição: a determinação detalhada dos recursos que o usuário ou dispositivo autenticado está autorizado a acessar.

- Mecanismo RADIUS: o servidor decide as permissões de acesso e as comunica ao dispositivo de rede (NAS) através dos Atributos RADIUS.

- Foco Avançado: atributos como Tunnel-Private-Group-ID (para Dynamic VLAN Assignment – DVA) e os Vendor-Specific Attributes (VSAs) permitem a microsegmentação e a aplicação de políticas granulares, como largura de banda, horários de acesso e regras de Qualidade de Serviço (QoS).

3. Contabilidade (Accounting)

- Definição: o registro e o monitoramento detalhado de cada sessão de acesso.

- Mecanismo RADIUS: pacotes Accounting-Request (Start, Stop, Interim) registram informações cruciais, como: horários de login/logout, duração da sessão, volume de dados transferidos e recursos utilizados.

- Foco Avançado: este registro é vital para auditoria, conformidade (LGPD, ISO 27001), relatórios de uso e rastreabilidade completa das atividades, fortalecendo a governança e a detecção de anomalias.

📝 Diferencial: a abordagem centralizada do Protocolo RADIUS garante que o acesso à rede seja concedido com base no princípio de “mínimo privilégio” e constantemente reavaliado.

Arquitetura, fluxo e mecanismos de comunicação do servidor RADIUS

| Papel | Descrição | Exemplo |

| Supplicant (Requerente) | O usuário, dispositivo ou aplicativo que solicita acesso à rede. | Um laptop, smartphone ou impressora IoT. |

| NAS (Network Access Server) – Cliente RADIUS | O equipamento de rede que atua como porta de acesso e intermediário. | Um Access Point Wi-Fi, um switch 802.1X, ou um concentrador VPN. |

| Servidor RADIUS (Autenticador) | O sistema que valida credenciais, consulta bases de dados, aplica políticas AAA e retorna a decisão de acesso. | FreeRADIUS, Microsoft NPS, Cisco ISE. |

Protocolo de transporte e segurança da comunicação

O RADIUS utiliza o protocolo UDP (User Datagram Protocol), com as portas padrão:

- Porta 1812: Padrão para pacotes de Autenticação e Autorização.

- Porta 1813: Padrão para pacotes de Contabilidade (Accounting).

A segurança tradicional entre o NAS (Cliente) e o Servidor RADIUS é baseada em um Shared Secret (Segredo Compartilhado), usado para assinatura de pacotes e ofuscação da senha do usuário.

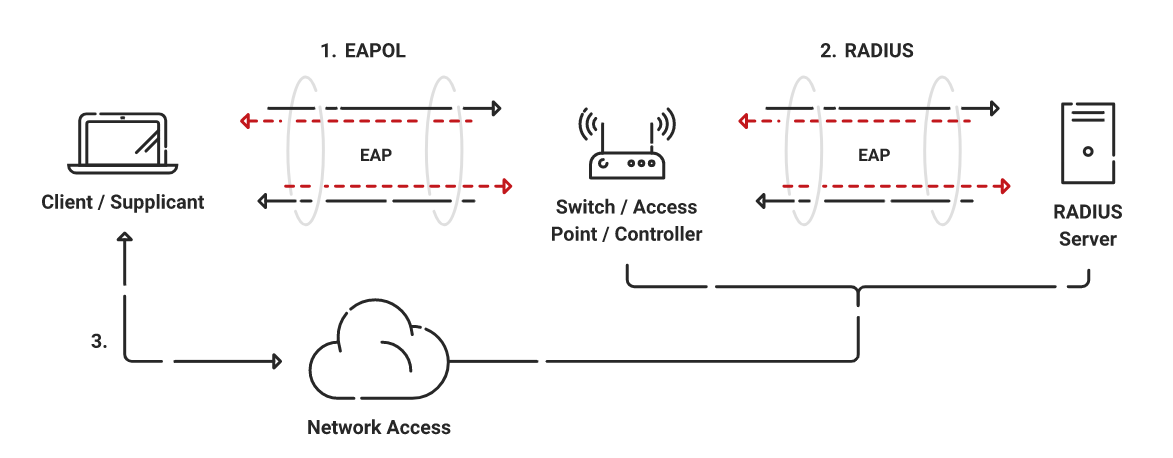

Portanto, qual é o fluxo de comunicação detalhado do RADIUS Protocol?

- Solicitação do Supplicant: O usuário/dispositivo envia suas credenciais para o NAS.

- Encaminhamento (Access-Request): O NAS encapsula a solicitação em um pacote RADIUS, criptografa a senha com base no Shared Secret e a envia via UDP (porta 1812) para o Servidor RADIUS.

- Validação AAA: O Servidor RADIUS consulta suas bases de identidade (AD/LDAP), verifica a autenticação e, simultaneamente, aplica as políticas de autorização definidas.

- Resposta do Servidor: O Servidor RADIUS envia um dos seguintes pacotes: Access-Accept, Access-Reject ou Access-Challenge.

- Acesso e Contabilidade (Accounting): Se aceito, o NAS concede o acesso e envia um Accounting-Start (porta 1813). Ao fim da sessão, envia um Accounting-Stop.

802.1X e EAP: indissociável base da autenticação moderna

O RADIUS é o motor do IEEE 802.1X, o padrão de controle de acesso à porta usado em redes cabeadas e Wi-Fi Empresarial (WPA2/3-Enterprise).

O EAP (Extensible Authentication Protocol) é o framework que define como a autenticação será realizada dentro do túnel RADIUS.

| Método EAP | Destaque de Segurança | Nível de Segurança |

| PEAP-MSCHAPv2 | Baseado em usuário/senha com tunelamento TLS. | Moderado. Vulnerável se a senha for fraca. |

| EAP-TLS | Utiliza certificados digitais (cliente e servidor) com autenticação mútua. Elimina o uso de senhas. | Alto/Recomendado. Resistente a ataques Man-in-the-Middle. |

Recomendação: a migração para o EAP-TLS é a principal estratégia de segurança, pois facilita a autenticação de máquinas (Machine Authentication) em ambientes Zero Trust.

Autorização dinâmica e microsegmentação: o poder dos atributos RADIUS

Além de apenas dizer “Sim” ou “Não” ao acesso, o RADIUS é um motor de segmentação e automação.

1. Dynamic VLAN Assignment (DVA)

O DVA permite que o Servidor RADIUS coloque o usuário ou dispositivo na VLAN correta automaticamente com base em seu perfil ou grupo do Active Directory.

- Mecanismo: o servidor RADIUS envia o ID da VLAN dentro dos atributos Tunnel-Type e Tunnel-Private-Group-ID do pacote Access-Accept.

- Benefício: essencial para o isolamento lógico multi-tenant em coworkings, hotéis e universidades.

2. Vendor-Specific Attributes (VSAs)

Os VSAs permitem que os fabricantes de equipamentos (Cisco, Aruba, Juniper, etc.) insiram atributos proprietários.

- Vantagem: o VSA permite que a política de segurança mais avançada (regras de firewall dinâmico, QoS) seja definida e gerenciada no Servidor RADIUS central.

RADIUS e segurança contemporânea: MFA, IoT e Cloud

Com a expansão das redes, o papel do Servidor RADIUS foi estendido para suportar tecnologias de segurança mais sofisticadas.

1. Multi-Factor Authentication (MFA) com o Protocolo RADIUS

O RADIUS se adapta ao MFA através:

- Access-Challenge: o fluxo do RADIUS pode solicitar um segundo fator de autenticação (código do token).

- Integração de proxies: soluções de MFA na nuvem atuam como um RADIUS Proxy, validando o primeiro fator (senha) e intermediando o desafio do segundo fator (app push).

2. Autenticação de dispositivos IoT e máquinas (Machine Authentication)

O RADIUS, via EAP-TLS, permite:

- Identidade forte para máquinas: cada dispositivo (IoT, impressoras) recebe um certificado digital único. O Servidor RADIUS valida esse certificado, garantindo que apenas dispositivos corporativos e conhecidos tenham acesso.

- Segmentação automática: dispositivos IoT podem ser isolados em uma VLAN separada (via DVA), limitando seu potencial de causar danos em caso de comprometimento.

3. RADIUS na Nuvem (Cloud RADIUS)

Soluções de Cloud RADIUS ou RADIUS as a Service (RaaS) simplificam a operação:

- Escalabilidade e alta disponibilidade: a infraestrutura de autenticação é gerenciada por um provedor.

- Integração de identidade na nuvem: facilita a integração com diretórios baseados na nuvem, como Azure Active Directory (AAD).

Segurança e vulnerabilidades históricas: a evolução da proteção

O RADIUS carrega limitações históricas que precisam ser mitigadas, como o uso do hash MD5 para ofuscação de senhas.

A vulnerabilidade Blast-RADIUS (CVE-2024-3596) expôs uma falha que permite a manipulação de pacotes para transformar Access-Reject em Access-Accept. As mitigações são obrigatórias:

- Utilizar o Atributo Message-Authenticator (RFC 3579): adiciona uma Integrity Check Value (ICV) que garante a integridade de todo o pacote RADIUS. É uma defesa essencial.

- Migrar para EAP-TLS: eliminar o uso de senhas.

- Shared-Secrets fortes: adotar Shared Secrets complexos com mais de 20 caracteres.

Diagnóstico e Troubleshooting Avançado (Portas e Atributos)

| Sintoma Comum | Possível Causa/Diagnóstico | Resolução pela Tracenet Solutions |

| Nenhuma resposta do Servidor | Firewall bloqueando portas UDP 1812/1813. | Verificar logs de firewall e a rota de tráfego entre NAS e Servidor RADIUS. |

| “Access-Reject” Inesperado | Shared Secret incorreto ou NAS não cadastrado. | Revalidar e reconfigurar o Shared Secret. |

| Autentica, mas cai na VLAN errada | Atributos de Autorização (DVA) não estão sendo enviados. | Validar os Vendor-Specific Attributes (VSAs) no Servidor RADIUS e verificar a compatibilidade do NAS. |

RFC 3576: O poder das mensagens de desconexão (CoA/PoD)

O RFC 3576 define o uso de mensagens de controle fora de banda que permitem ao Servidor RADIUS gerenciar sessões ativas:

- Change of Authorization (CoA): permite alterar as permissões de um usuário durante a sessão (ex: mudar a VLAN).

- Packet of Disconnect (PoD): permite que o servidor encerre a sessão de um usuário imediatamente (usado para revogação instantânea de acesso).

Aplicações práticas do RADIUS em projetos corporativos

Além de sua função técnica, o RADIUS é amplamente utilizado como componente central em projetos de controle de acesso modernos. Duas das aplicações mais recorrentes são em NAC (Network Access Control com 802.1X) e Captive Portal (Wi-Fi com autenticação).

1. Projetos de NAC (Network Access Control com 802.1X)

O RADIUS é o cérebro do NAC. O 802.1X define como o dispositivo solicita acesso à rede, enquanto o RADIUS valida credenciais e aplica políticas de autorização baseadas em identidade.

Em uma arquitetura típica:

- Dispositivo solicita acesso via 802.1X.

- NAS encaminha ao Servidor RADIUS.

- RADIUS autentica no AD/LDAP e decide o nível de acesso.

- A VLAN e as permissões são aplicadas dinamicamente.

Além disso, a microsegmentação via DVA e VSAs torna o NAC mais inteligente, permitindo políticas adaptáveis e isolando usuários automaticamente em suas VLANs.

2. Projetos de Captive Portal (Wi-Fi com autenticação)

Em redes Wi-Fi corporativas, o Captive Portal funciona como a camada visual de login. Quando o usuário insere suas credenciais, o portal envia os dados ao Servidor RADIUS, que autentica e autoriza o acesso.

Esse modelo traz:

- Controle centralizado e auditoria de logins;

- Segurança reforçada antes do acesso à internet;

- Integração com AD/LDAP;

Personalização da experiência do usuário com a identidade da empresa.

Por que incluir o RADIUS nesses projetos é essencial?

Tanto em projetos de NAC quanto de Captive Portal, o RADIUS atua como o núcleo de confiança que integra:

- Usuário/dispositivo (Supplicant);

- Equipamento de rede (NAS);

- Diretório de identidade (AD, LDAP, certificados);

- Políticas centralizadas de segurança.

Essa integração é a base de uma arquitetura Zero Trust, onde nenhum acesso ocorre sem autenticação forte, autorização granular e registro completo.

Conclusão: O RADIUS como núcleo de segurança e conformidade

O Protocolo RADIUS é o núcleo do controle de acesso centralizado que garante a integridade, a escalabilidade e a visibilidade sobre quem acessa a rede e como o faz.

Para uma implementação moderna, segura e alinhada às melhores práticas de Zero Trust, recomendamos priorizar:

- EAP-TLS: para autenticação mútua e eliminação da vulnerabilidade de senhas.

- Autorização Dinâmica (DVA/VSAs): para microsegmentação automatizada de usuários e dispositivos.

- Message-Authenticator (RFC 3579): para garantir a integridade de todos os pacotes.

- Integração Centralizada: unificar políticas e logs com o Active Directory e sistemas de SIEM.

Com uma configuração adequada e as camadas de proteção atualizadas, o RADIUS continua sendo o padrão de ouro para controle de acesso corporativo e uma peça central nas estratégias de Network Access Control (NAC) e Zero Trust.

Gostaria de agendar uma consultoria com a Tracenet Solutions para avaliar a segurança de seu servidor RADIUS atual e planejar uma migração para o EAP-TLS e o Zero Trust? Entre em contato com um de nossos consultores!